1 ZIP文件的组成:

- 压缩源文件数据区+压缩源文件目录区+压缩源文件目录结束标志

1.1 压缩源文件数据区

50 4B 03 04:这是头文件标记(0x04034b50)

14 00:解压文件所需 pkware 版本

00 00:全局方式位标记(有无加密)

08 00:压缩方式

5A 7E:最后修改文件时间

F7 46:最后修改文件日期

16 B5 80 14:CRC-32校验(1480B516)

19 00 00 00:压缩后尺寸(25)

17 00 00 00:未压缩尺寸(23)

07 00:文件名长度

00 00:扩展记录长度

|

1.2 压缩源文件目录区:

50 4B 01 02:目录中文件文件头标记(0x02014b50)

3F 00:压缩使用的 pkware 版本

14 00:解压文件所需 pkware 版本

00 00:全局方式位标记(有无加密,这个更改这里进行伪加密,改为09 00打开就会提示有密码了)

08 00:压缩方式

5A 7E:最后修改文件时间

F7 46:最后修改文件日期

16 B5 80 14:CRC-32校验(1480B516)

19 00 00 00:压缩后尺寸(25)

17 00 00 00:未压缩尺寸(23)

07 00:文件名长度

24 00:扩展字段长度

00 00:文件注释长度

00 00:磁盘开始号

00 00:内部文件属性

20 00 00 00:外部文件属性

00 00 00 00:局部头部偏移量

|

1.3 压缩源文件目录结束标志:

50 4B 05 06:目录结束标记

00 00:当前磁盘编号

00 00:目录区开始磁盘编号

01 00:本磁盘上纪录总数

01 00:目录区中纪录总数

59 00 00 00:目录区尺寸大小

3E 00 00 00:目录区对第一张磁盘的偏移量

00 00:ZIP 文件注释长度

|

2 示例

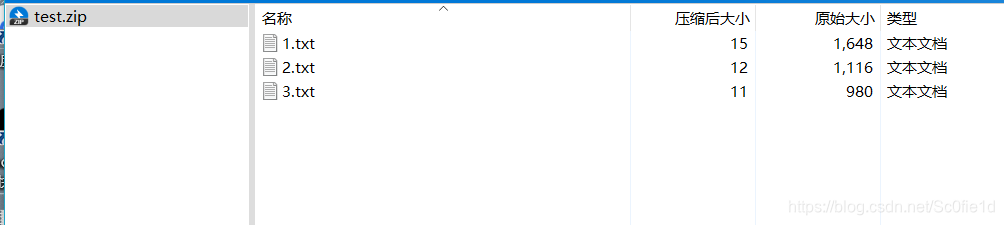

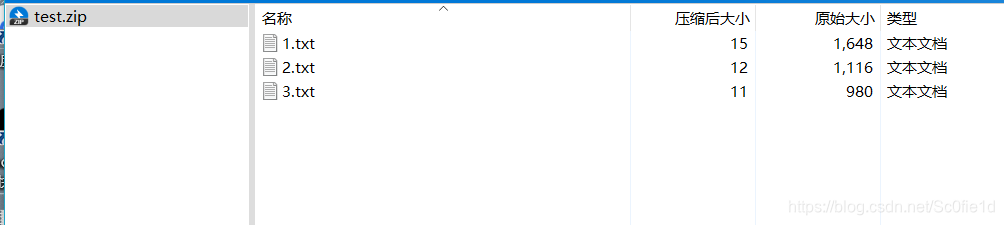

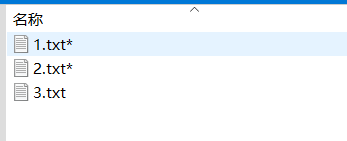

1、自己简单做一个zip压缩包,正常的压缩,压缩包内有三个TXT文档。

这时候的压缩包可以正常的解压,不用输入密码

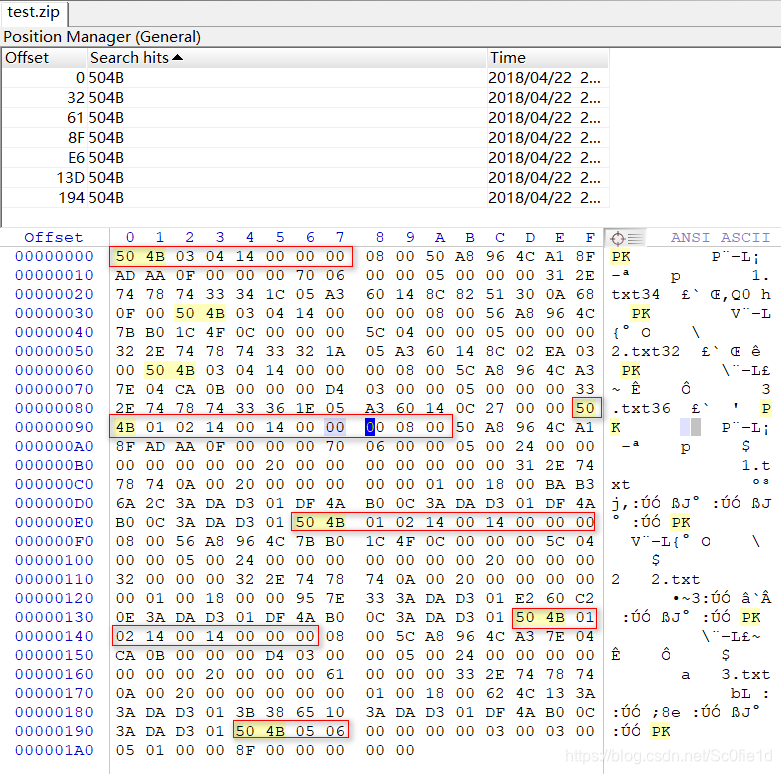

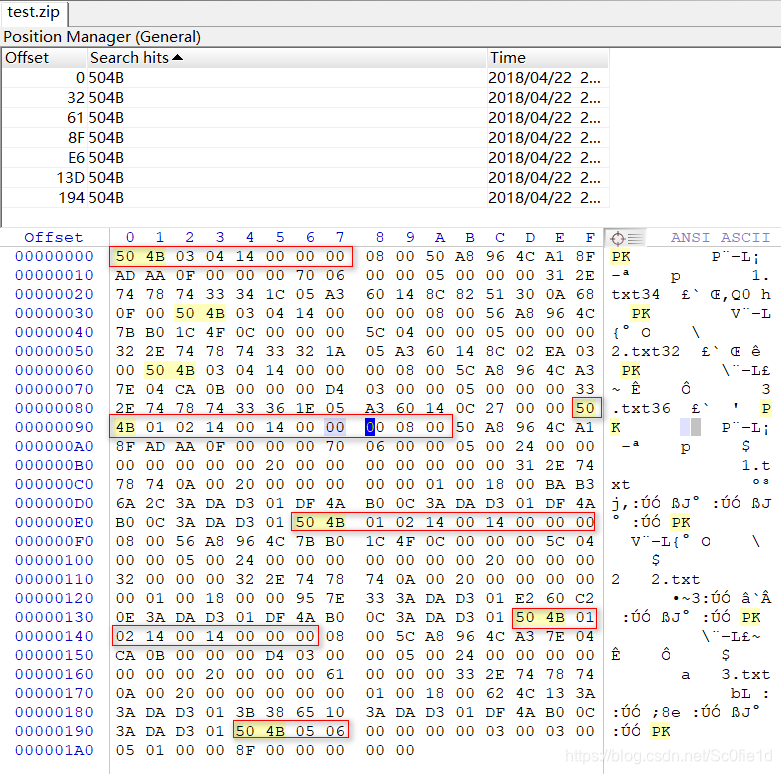

2、将这个正常的压缩包放进winhex里面,看看的是什么效果

50 4B 03 04 是zip头文件标记;

14 00 是解压文件所需要的PK版本;

00 00 是全局方式标记(看是否加密,可以就看第一个00,第二字节00可以忽略。00表示无加密,01表示有加密。不过只要是偶数就是无加密,例如00,02,04等,奇数就是有加密,例如01,03,09等)

|

- 接下来的三个红框就是压缩文件目录区,分别为三个文件:

50 4B 01 02 是目录中文件头标记

14 00 压缩使用的 pkware 版本

14 00 解压文件所需 pkware 版本

00 00 是全局方式标记(看是否加密,可以就看第一个00,第二字节00可以忽略。00表示无加密,01表示有加密。不过只要是偶数就是无加密,例如00,02,04等,奇数就是有加密,例如01,03,09等)

|

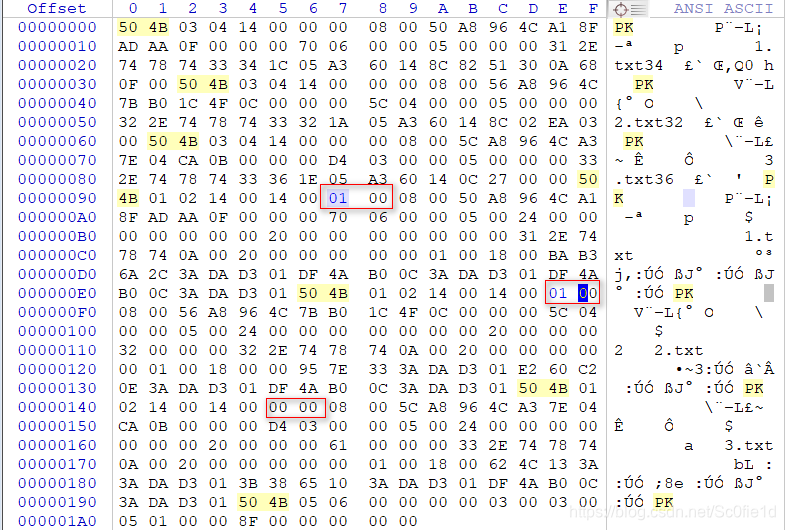

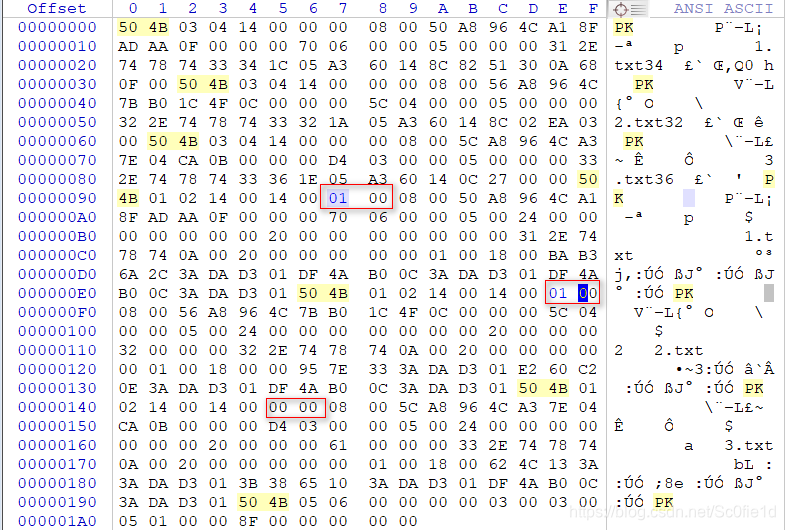

接下来制作一个伪加密包

用winHex打开压缩包

修改如下数据,把1和2进行伪加密

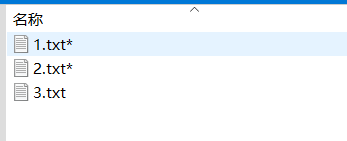

保存后打开压缩包

发现1和2后面加上了一个星号,表示加密文件。

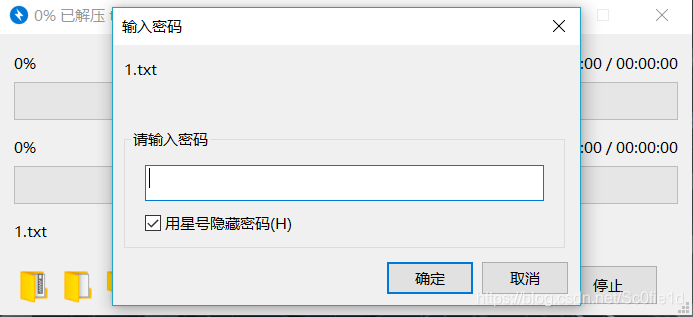

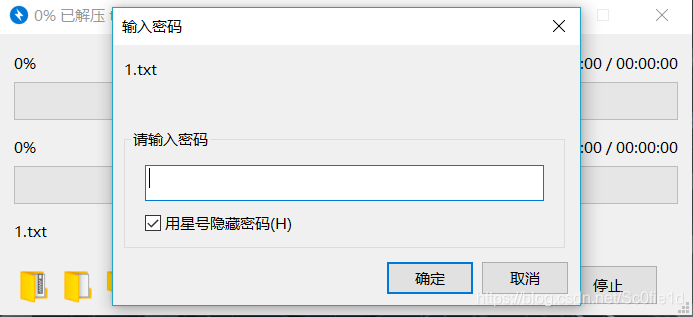

我们解压时,发现需要输入密码了。

这就是伪密码了吧,若是遇到压缩包解压需要密码的时候先放在WinHEX中看看是不是伪加密,只要对比两部分的全局方式位标记,若第二部分是09 00,那就把09修改为00就好

或者

使用ZipCenOp去伪加密:

解密命令java -jar ZipCenOp.jar r xxxx.zip

加密命令java -jar ZipCenOp.jar e xxxx.zip

|